- מְחַבֵּר Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:47.

- שונה לאחרונה 2025-01-22 17:25.

מויקיפדיה, האנציקלופדיה החופשית. קריפטוגרפיה של עקומה אליפטית ( ECC ) היא גישה לקריפטוגרפיה של מפתח ציבורי המבוססת על המבנה האלגברי של עקומות אליפטיות על פני שדות סופיים. ECC דורש מפתחות קטנים יותר בהשוואה להצפנה שאינה EC (מבוסס על שדות Galois רגילים) כדי לספק שווה ערך בִּטָחוֹן.

בהקשר זה, למה משמש ECC?

קריפטוגרפיה של עקומה אליפטית ( ECC ) היא טכניקת הצפנת מפתח ציבורי המבוססת על תיאוריית עקומה אליפטית שיכולה להיות היה ליצור מפתחות קריפטוגרפיים מהירים יותר, קטנים יותר ויעילים יותר.

יתר על כן, האם ECC מאובטח? בעיות עם ECC היסטוריית היישום הראתה שלמרות שא לבטח יישום של ECC עקומה אפשרית תיאורטית, זה לא קל להשגה. למעשה, יישומים לא נכונים יכולים להוביל ECC דליפות מפתח פרטי במספר תרחישים.

בהתאם, כיצד פועלת הצפנת ECC?

קריפטוגרפיה של עקומה אליפטית אוֹ ECC הוא מפתח ציבורי קריפטוגרפיה שמשתמש במאפיינים של עקומה אליפטית על שדה סופי עבור הצפנה . לדוגמה, 256 סיביות ECC מפתח ציבורי מספק אבטחה דומה למפתח RSA ציבורי של 3072 סיביות.

מדוע ECC עדיף על RSA?

קריפטוגרפיה של עקומה אליפטית היא כנראה טוב יותר לרוב המטרות, אבל לא לכל דבר. של ECC היתרון העיקרי הוא שאתה יכול להשתמש במפתחות קטנים יותר לאותה רמת אבטחה, במיוחד ברמות אבטחה גבוהות (AES-256 ~ ECC -512 ~ RSA -15424). מפתחות קטנים יותר, טקסטים צופנים וחתימות. יצירת מפתחות מהירה מאוד.

מוּמלָץ:

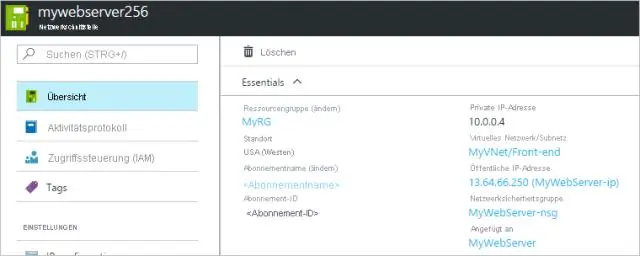

איך אני משנה את רשת המשנה של רשת וירטואלית של Aznet?

שנה הקצאת רשת משנה בתיבה המכילה את הטקסט משאבי חיפוש בחלק העליון של פורטל Azure, הקלד ממשקי רשת. כאשר ממשקי רשת מופיעים בתוצאות החיפוש, בחר בו. בחר את ממשק הרשת שעבורו ברצונך לשנות את הקצאת רשת המשנה. בחר תצורות IP תחת הגדרות

מהו CSP באבטחת אחסון בענן?

ספק שירותי ענן (CSP) מאפשר את כל השירותים דרך האינטרנט ומשתמשי הקצה יכולים להשתמש בשירותים אלה על מנת לספק את הצרכים העסקיים ובהתאם לשלם לספק השירות. ניתן להשתמש בטכניקות הצפנה כמו HomomorphicEncryption לאבטחת ספק אחסון הענן

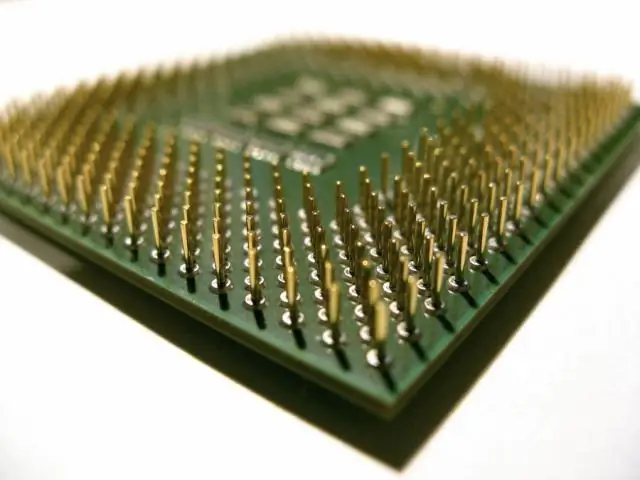

מה ההבדל בין מערך רשת פינים למערך רשת קרקע?

מלבד העובדה שהראשון מתייחס ל-Pin GridArray והשני ל-Land Grid Array, מה ההבדל? במקרה של PGA, המעבד עצמו מחזיק את הפינים - שבאופן מעניין יכול להיות פחות ממספר החורים בשקע - בעוד ש-LGA, הפינים הם חלק מהשקע בלוח האם

מהם סוגי ההתקפות באבטחת רשת?

ישנם סוגים שונים של התקפות DoS ו-DDoS; הנפוצים ביותר הם התקפת שיטפון TCP SYN, התקפת דמעות, התקפת דרדסים, התקפת פינג-אוף-מוות ורשתות בוט

מהי אנונימיות באבטחת רשת?

רשת אנונימיות מאפשרת למשתמשים לגשת לאינטרנט תוך חסימת כל מעקב או מעקב אחר זהותם באינטרנט. רשתות אנונימיות מונעות ניתוח תעבורה ומעקב רשת – או לפחות מקשות עליהן