- מְחַבֵּר Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:47.

- שונה לאחרונה 2025-01-22 17:25.

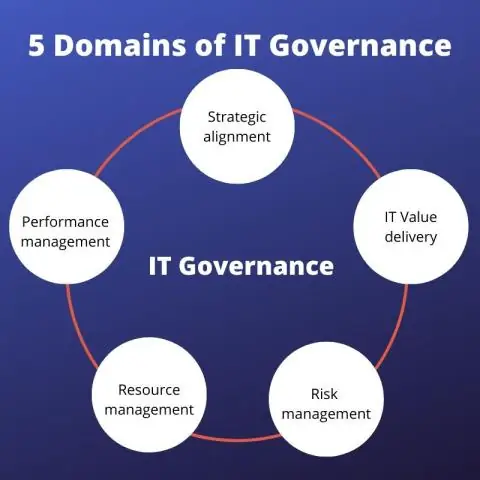

ממשל אבטחת IT היא המערכת שבאמצעותה ארגון מכוון ושולט אבטחת IT (מותאם מ-ISO 38500). ממשל מפרט את מסגרת האחריות ומספק פיקוח כדי להבטיח שהסיכונים מופחתים כראוי, בעוד שההנהלה מבטיחה שהבקרות מיושמות כדי להפחית סיכונים.

בדרך זו, מהו ממשל אבטחת מידע וניהול סיכונים?

ממשל אבטחת מידע וניהול סיכונים כרוך בזיהוי של ארגון מֵידָע נכסים ופיתוח, תיעוד ויישום של מדיניות, תקנים, נהלים והנחיות המבטיחים סודיות, יושרה וזמינות.

שנית, מהם עקרונות הממשל הביטחוני? עקרונות ממשל בטחוני - ישנם שישה עקרונות ממשל בטחוני שיכוסו בבחינה, כלומר אחריות, אסטרטגיה, רכישה, ביצועים, התאמה והתנהגות אנושית.

אפשר גם לשאול, מדוע ממשל אבטחת מידע חשוב?

זה הוא בצורה קיצונית חָשׁוּב לפתח א ממשל אבטחת IT גוף שעוזר לתעדף סיכונים ולבנות תמיכה כאשר נדרשים יותר משאבים כדי להגן על הארגון. שימוש במודל מאפשר ל-CISO להציג סיכון לא טכני מֵידָע אל ה ממשל גוף בפורמט שהם יבינו.

מה הכוונה במונח ממשל מידע?

ממשל מידע , או IG, היא האסטרטגיה הכוללת עבור מֵידָע בארגון. ארגון יכול להקים מסגרת עקבית והגיונית לעובדים לטפל בנתונים באמצעותם ממשל מידע מדיניות ונהלים.

מוּמלָץ:

מהי תוכנית ממשל מידע?

ממשל מידע הוא גישה הוליסטית לניהול מידע תאגידי על ידי הטמעת תהליכים, תפקידים, בקרות ומדדים המתייחסים למידע כנכס עסקי בעל ערך

מהי הנדסה חברתית באבטחת מידע?

הנדסה חברתית היא המונח המשמש למגוון רחב של פעילויות זדוניות המבוצעות באמצעות אינטראקציות אנושיות. הוא משתמש במניפולציה פסיכולוגית כדי להערים על משתמשים לעשות טעויות אבטחה או למסור מידע רגיש. התקפות הנדסה חברתית מתרחשות בשלב אחד או יותר

מהם העקרונות של ממשל מידע?

למרות המגוון בתעשיית הבריאות, ניתן לשלוט במידע על סוגי הארגונים השונים באמצעות שמונה עקרונות: אחריות, שקיפות, יושרה, הגנה, ציות, זמינות, שימור ונטייה

מה זה AES באבטחת מידע?

תקן ההצפנה המתקדם, או AES, הוא צופן בלוק סימטרי שנבחר על ידי ממשלת ארה"ב כדי להגן על מידע מסווג והוא מיושם בתוכנה ובחומרה בכל העולם כדי להצפין נתונים רגישים

מהן בקרות מנהליות באבטחת מידע?

בקרות אבטחה אדמיניסטרטיביות (הנקראות גם בקרות פרוצדורליות) הן בעיקר נהלים ומדיניות שהוקמו כדי להגדיר ולהנחות את פעולות העובדים בהתמודדות עם המידע הרגיש של הארגונים