- מְחַבֵּר Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:47.

- שונה לאחרונה 2025-01-22 17:25.

על איזה שירות או פרוטוקול מסתמך פרוטוקול העתקה מאובטחת כדי להבטיח שהעברות עותקים מאובטחות הן ממשתמשים מורשים ? פרוטוקול העתקה מאובטחת ( SCP ) רגיל ל להעתיק בצורה מאובטחת תמונות IOS וקבצי תצורה ל- a SCP שרת. כדי לבצע זאת, SCP יעשה זאת השתמש בחיבורי SSH מ משתמשים מאומת באמצעות AAA.

בהתאם, איזה סוג של אלגוריתמים דורשים מהשולח והמקבל להחליף מפתח סודי המשמש להבטחת סודיות ההודעות?

שני פופולריים אלגוריתמים כלומר משמש כדי להבטיח שהנתונים אינם מיירטים ומשתנים (שלמות הנתונים) הם MD5 ו-SHA. AES הוא פרוטוקול הצפנה ומספק נתונים סודיות . DH (דיפי-הלמן) הוא אַלגוֹרִיתְם זה בשימוש ל החלפת מפתחות . RSA הוא אַלגוֹרִיתְם זה בשימוש לצורך אימות.

לאחר מכן, השאלה היא אילו שני שיטות עבודה קשורות לאבטחת התכונות והביצועים של מערכות ההפעלה של הנתב? (תבחר שתיים.)

- התקן UPS.

- שמור עותק מאובטח של תמונות מערכת ההפעלה של הנתב.

- השבת את שירותי הנתב המוגדרים כברירת מחדל שאינם נחוצים.

- צמצם את מספר היציאות שניתן להשתמש בהן כדי לגשת לנתב.

שנית, מהי פריסה יעילה של מכשירי IPS ו-IDS ברשת ארגונית?

א פריסה יעילה של IPS / IDS הוא להציב א IPS ממש מאחורי נתב הגבול כדי לסנן את התנועה הנכנסת והיוצאת ממנה תאגיד פְּנִימִי רֶשֶׁת . IPS ו-IDS טכנולוגיות יכולות להשלים זו את זו.

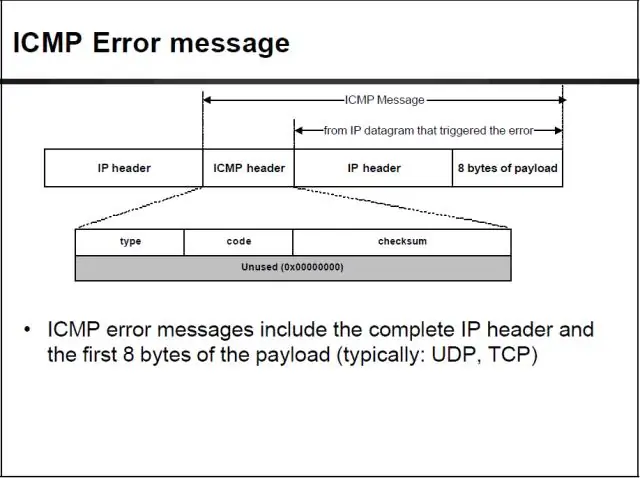

איך מתנהלת פיגוע דרדסים?

ה התקפת דרדסים הוא מניעת שירות מבוזרת לִתְקוֹף שבהן משודרות מספר רב של חבילות אינטרנט בקרת הודעות פרוטוקול (ICMP) עם מקור ה-IP המזויף של הקורבן המזויף לרשת מחשבים באמצעות כתובת שידור IP.

מוּמלָץ:

מה ההבדל בין פרוטוקול מונחה סיביות לבין פרוטוקול מונחה בתים?

פרוטוקול מכוון סיביות-: פרוטוקול מכוון סיביות הוא פרוטוקול תקשורת הרואה בנתונים המועברים זרם אטום של ביס ללא סימנטיקה, או משמעות, קודי בקרה מוגדרים במונח סיביות. Byte Oriented Protocol ידוע גם בשם אופי - פרוטוקול מכוון

מהו פרוטוקול HTTP פרוטוקול?

HTTP פירושו פרוטוקול HyperText Transfer. HTTP הוא הפרוטוקול הבסיסי המשמש את ה-World Wide Web והפרוטוקול הזה מגדיר כיצד הודעות מעוצבות ומשודרות, ואילו פעולות שרתי אינטרנט ודפדפנים צריכים לבצע בתגובה לפקודות שונות

מהו פרוטוקול שירות?

פרוטוקולי שירות עוסקים בזיהוי איזה שירות נדרש להצגת התוכן של כל מנה. HTTP (HyperText Transfer Protocol) HTTP הוא פרוטוקול השירות המאפשר למשתמשים לקבל מידע מה-World Wide Web

איזה שירות רשת או פרוטוקול משתמש ביציאת TCP IP 22?

טבלה 1 פרוטוקולי TCP/IP נפוצים ופרוטוקול יציאות מספר יציאות TCP/UDP Secure Shell (SSH) (RFC 4250-4256) TCP 22 Telnet (RFC 854) TCP 23 Simple Mail Transfer Protocol (SMTP) (RFC 5321) שם תחום TCP 25 מערכת (DNS) (RFC 1034-1035) TCP/UDP 53

איזה פרוטוקול נתמך על ידי icmpv6 כדי להקל על גילוי שכנים ברשת IPv6?

פרוטוקול Neighbor Discovery מתאים לשילוב של פרוטוקולי IPv4 אלה: Address Resolution Protocol (ARP), Internet Control Message Protocol (ICMP), גילוי נתב (RDISC) ו-ICMP Redirect. נתבי IPv6 משתמשים ב- Neighbor Discovery כדי לפרסם את קידומת אתר IPv6