- מְחַבֵּר Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:47.

- שונה לאחרונה 2025-01-22 17:25.

אילו שלוש טכנולוגיות יש לכלול ב- SOC מערכת מידע אבטחה וניהול אירועים? (בחר שְׁלוֹשָׁה .) שרת פרוקסי, אימות משתמשים ומערכות למניעת חדירות (IPS) הם התקני אבטחה ומנגנוני אבטחה הפרוסים בתשתית הרשת ומנוהלים על ידי מרכז התפעול של הרשת (NOC).

לגבי זה, אילו שלוש טכנולוגיות צריכות להיכלל במערכת מידע אבטחת SOC וניהול אירועים?

(בחר שְׁלוֹשָׁה .) שרת פרוקסי, אימות משתמשים ומניעת חדירה מערכות (IPS) הם בִּטָחוֹן מכשירים ומנגנונים הפרוסים בתשתית הרשת ומנוהלים על ידי מרכז התפעול של הרשת (NOC).

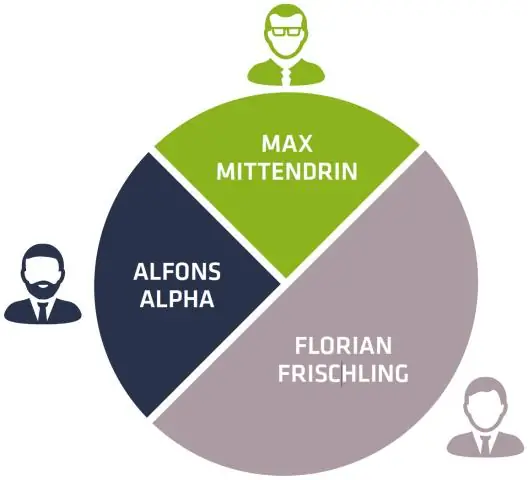

שנית, אילו שלוש הן קטגוריות עיקריות של אלמנטים במרכז מבצעי אבטחה בחרו שלוש? ה שלוש קטגוריות עיקריות של אלמנטים של א מרכז פעולות אבטחה הם אנשים, תהליכים וטכנולוגיות. מנוע מסד נתונים, נתונים מֶרְכָּז , וחיבור לאינטרנט הם מרכיבים בטכנולוגיות קטגוריה.

כתוצאה מכך, כיצד מערכת מידע אבטחה וניהול אירועים Siem ב-SOC עוזרת לצוות להילחם נגד איומי אבטחה?

א מערכת מידע אבטחה וניהול אירועים ( SIEM ) משלב נתונים מ מקורות רבים ל לעזור לאנשי SOC לאסוף ולסנן נתונים, לזהות ולסווג איומים , לנתח ולחקור איומים , ולנהל משאבים ליישום אמצעי מניעה.

מהו שירות SOC?

SOC -כ- שֵׁרוּת , המכונה לפעמים גם SOC כ שֵׁרוּת , הוא מבוסס מנוי או תוכנה שֵׁרוּת שמנהל ומנטר את היומנים, המכשירים, העננים, הרשת והנכסים שלך עבור צוותי IT פנימיים. ה שֵׁרוּת מספק לחברות את הידע והמיומנויות הדרושים כדי להילחם באיומי אבטחת סייבר.

מוּמלָץ:

אילו כישורי מחשב צריכות אחיות?

בין התחומים שבהם אתה עלול למצוא את עצמך משתמש במחשב הם: מערכת רישום רפואי אלקטרוני (EMR). מרשמים אלקטרוניים, מרשם אלקטרוני. עוזר דיגיטלי אישי. טכנולוגיית זיהוי קול בהגדרות שירותי בריאות ניידים. משימות אדמיניסטרטיביות: איוש ותזמון, כספים ותקציב. חינוך לסיעוד

אילו טכנולוגיות מתפתחות אחרות משתמשות בלוגיקה?

הטכנולוגיות המתפתחות כוללות מגוון טכנולוגיות כגון טכנולוגיה חינוכית, טכנולוגיית מידע, ננוטכנולוגיה, ביוטכנולוגיה, מדע קוגניטיבי, פסיכוטכנולוגיה, רובוטיקה ובינה מלאכותית

מה צריך להיכלל ב-Dockerfile?

ה-Dockerfile הוא קובץ טקסט שמכיל (בעיקר) את ההוראות שתבצע בשורת הפקודה כדי ליצור תמונה. Dockerfile הוא סט צעד אחר צעד של הוראות

איפה אני יכול למצוא חדשות טכנולוגיות?

להלן אנו מציגים רשימה של 10 אתרי חדשות טכניים ובלוגים המובילים המספקים מידע איכותי. סיכום חברתי. TheNextWeb.com. Wired.com. Gizmodo.com. Mashable.com. TheVerge.com. DigitalTrends.com. TechRadar.com

אילו שלוש תכונות מסכמות את DevOps?

DevOps הוא הלך רוח, תרבות ומערכת של פרקטיקות טכניות. הוא מספק תקשורת, אינטגרציה, אוטומציה ושיתוף פעולה הדוק בין כל האנשים הדרושים לתכנון, פיתוח, בדיקה, פריסה, שחרור ותחזוקה של פתרון