- מְחַבֵּר Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:47.

- שונה לאחרונה 2025-01-22 17:25.

יש 2 דרכים לעשות זאת לְהַסִיר הווירוס: השתמש ב-SafeMode עם Networking וחטא את המחשב שלך עם הסרת תוכנת כופר של Bitdefender כְּלִי. ברגע שזה הושלם Bitdefender יעשה זאת להציג הודעה המודיעה לך כי הֲסָרָה התהליך הושלם.

באופן דומה, האם Bitdefender מפסיק תוכנות כופר?

אם חדש לגמרי כופרה התוכנית חולפת Bitdefender אנטי וירוס פלוס, זה לא יוכל לַעֲשׂוֹת נזק רב. Bitdefender חוסם ניסיונות של כל תוכנית לא מורשית לשנות, למחוק או ליצור קבצים בתיקייה מוגנת.

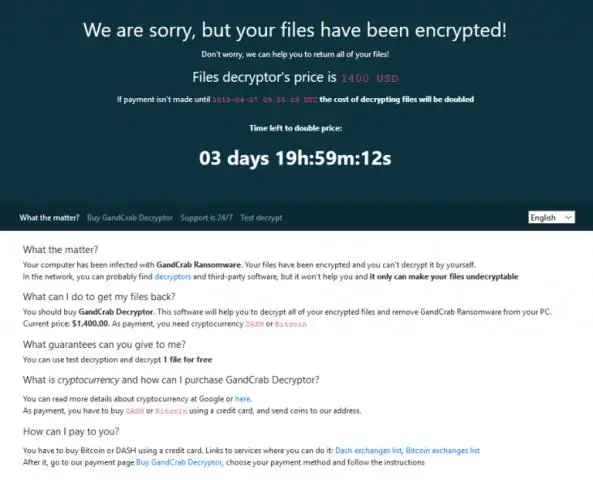

בנוסף, מהו תיקון תוכנת כופר של Bitdefender? החדש תיקון תוכנות כופר תכונה ב Bitdefender 2019. כופרה היא תוכנה זדונית המבקשת להצפין קבצים ולהחזיק אותם תמורת כופר. קבצים רגישים ואישיים מבלי לתת אפשרות לפענוח עד תשלום כופר על ידי הקורבן.

מלבד למעלה, האם אתה יכול להסיר תוכנת כופר?

אם אתה יש את הסוג הפשוט ביותר של כופרה , כגון תוכנית אנטי-וירוס מזויפת או כלי ניקוי מזויף, אתה יכול בְּדֶרֶך כְּלַל לְהַסִיר זאת על ידי ביצוע השלבים בתוכנה הזדונית הקודמת שלי הֲסָרָה להנחות. הליך זה כולל כניסה למצב בטוח של Windows והפעלת סורק וירוסים ללא דרישה כגון Malwarebytes.

האם Malwarebytes יכול להסיר תוכנות כופר?

Malwarebytes מוצרים מגנים מפני תוכנות זדוניות, פריצות, וירוסים, כופרה , ואיומים אחרים המתפתחים כל הזמן כדי לעזור לתמוך בחוויה מקוונת בטוחה. הוא מסיר את כל העקבות של תוכנות זדוניות, חוסם את האיומים האחרונים ומבצע סריקה מהירה.

מוּמלָץ:

האם ניתן לתאר תוכנת מערכת כתוכנת משתמש קצה?

ניתן לתאר את תוכנת המערכת כתוכנת משתמש קצה והיא משמשת לביצוע מגוון מטלות. כדי ליצור מסמכים המורכבים בעיקר מטקסט, אתה צריך את התוכנה הזו

האם ל-Windows 10 יש תוכנת דואר?

Windows 10 מגיע עם אפליקציית דואר מובנית, ממנה תוכל לגשת לכל חשבונות הדוא"ל השונים שלך (כולל Outlook.com, Gmail, Yahoo! ואחרים) בממשק אחד ומרכזי. עם זה, אין צורך ללכת לאתרים או אפליקציות שונות עבור האימייל שלך

האם SIM Toolkit הוא תוכנת ריגול?

Mobile Spy עובד גם עם iOS (דורש פריצת jailbreak), BlackBerry (v7 ומטה) ו-Symbian, וניתן לנטר מספר מכשירים מאותו ממשק אינטרנט. לאחר ההתקנה, האפליקציה נשארת מוסתרת מהמשתמש, ומופיעה רק כ-'SIM Toolkit' ברשימת האפליקציות הפועלות בהגדרות אנדרואיד

כיצד מתבצעות התקפות כופר?

התקפות כופר מבוצעות בדרך כלל באמצעות סוס טרויאני, כניסה למערכת דרך, למשל, קובץ מצורף זדוני, קישור מוטבע באימייל פישינג או פגיעות בשירות רשת

איפה משיגים תוכנות כופר?

תוכנת כופר מופצת לרוב באמצעות הודעות דוא"ל דיוג המכילות קבצים מצורפים זדוניים או באמצעות הורדת Drive-by. הורדת Drive-by מתרחשת כאשר משתמש מבקר ללא ידיעתו באתר נגוע ואז תוכנות זדוניות מורידות ומותקנות ללא ידיעת המשתמש