- מְחַבֵּר Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:47.

- שונה לאחרונה 2025-01-22 17:25.

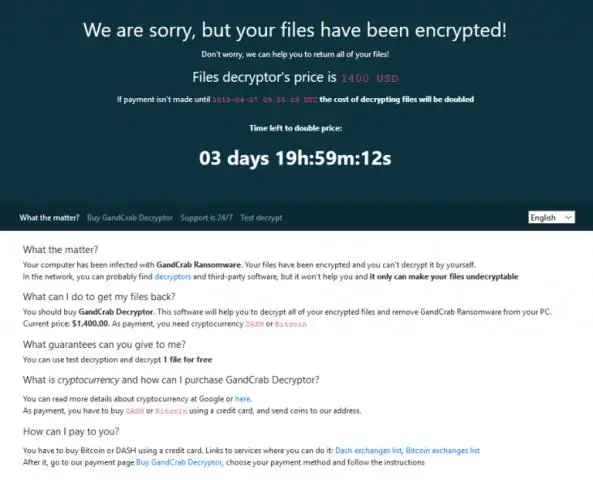

התקפות כופר הם בדרך כלל בוצע באמצעות סוס טרויאני, כניסה למערכת דרך, למשל, קובץ מצורף זדוני, קישור מוטבע באימייל פישינג או פגיעות בשירות רשת.

באופן דומה אפשר לשאול, כמה זמן לוקח להתאושש ממתקפת כופר?

זה לוקח 33 שעות על פי סקר שנערך לאחרונה על ידי Vanson Bourne בקרב 500 מקבלי החלטות בתחום אבטחת הסייבר, שנערך בחסות SentinelOne. הקורבן הממוצע נפגע שש פעמים.

עד כמה נפוצות התקפות כופר? בִּטָחוֹן. ניתוח של למעלה מ-230,000 התקפות כופר שהתרחש בין אפריל לספטמבר פורסם על ידי חוקרי אבטחת סייבר ב-Emsisoft ומשפחה אחת של תוכנות זדוניות היוותה למעלה ממחצית (56%) מהתקריות המדווחות: ה-'Stop' כופרה.

מלבד זאת, מהי שיטת ההתקפה הנפוצה ביותר עבור תוכנות כופר?

השיטה הנפוצה ביותר עבור האקרים להפיץ תוכנות כופר היא דרך הודעות דיוג . האקרים משתמשים מעוצבים בקפידה הודעות דיוג להערים על קורבן לפתוח קובץ מצורף או ללחוץ על קישור המכיל קובץ זדוני.

האם ניתן להסיר תוכנות כופר?

אם יש לך את הסוג הפשוט ביותר כופרה , כגון תוכנית אנטי-וירוס מזויפת או כלי ניקוי מזויף, אתה פחית בְּדֶרֶך כְּלַל לְהַסִיר זאת על ידי ביצוע השלבים בתוכנת התוכנה הקודמת שלי הֲסָרָה להנחות. הליך זה כולל כניסה למצב בטוח של Windows והפעלת סורק וירוסים לפי דרישה כגון Malwarebytes.

מוּמלָץ:

האם Bitdefender יכול להסיר תוכנת כופר?

ישנן 2 דרכים להסיר את הווירוס: השתמש במצב בטוח עם רשת וחטא את המחשב שלך עם הכלי להסרת כופר של Bitdefender. לאחר השלמתו, Bitdefender יציג הודעה המודיעה לך שתהליך ההסרה הושלם

כיצד ניתן למנוע התקפות חדירה?

מערכות למניעת חדירה פועלות על ידי סריקת כל תעבורת הרשת. ישנם מספר איומים שונים ש-IPS נועד למנוע, כולל: התקפת מניעת שירות (DoS). מתקפת מניעת שירות מבוזרת (DDoS)

מהן התקפות פנימיות?

התקפה פנימית מתרחשת כאשר אדם או קבוצה בתוך ארגון מבקשים לשבש פעילות או לנצל נכסים ארגוניים

איפה משיגים תוכנות כופר?

תוכנת כופר מופצת לרוב באמצעות הודעות דוא"ל דיוג המכילות קבצים מצורפים זדוניים או באמצעות הורדת Drive-by. הורדת Drive-by מתרחשת כאשר משתמש מבקר ללא ידיעתו באתר נגוע ואז תוכנות זדוניות מורידות ומותקנות ללא ידיעת המשתמש

איך מפסיקים התקפות חוזרות?

ניתן למנוע התקפות של הפעלה חוזרת על ידי תיוג כל רכיב מוצפן עם מזהה הפעלה ומספר רכיב. שימוש בשילוב זה של פתרונות אינו משתמש בשום דבר התלוי זה בזה. מכיוון שאין תלות הדדית יש פחות נקודות תורפה