- מְחַבֵּר Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:47.

- שונה לאחרונה 2025-01-22 17:25.

כופרה מופץ לעתים קרובות באמצעות הודעות דוא ל דיוג המכילות קבצים מצורפים זדוניים או באמצעות הורדה של Drive-by. הורדת Drive-by מתרחשת כאשר משתמש מבקר ללא ידיעתו באתר נגוע ולאחר מכן מורידים ומותקנים תוכנה זדונית ללא ידיעת המשתמש.

מלבד זה, האם אתה יכול להסיר תוכנת כופר?

אם אתה יש את הסוג הפשוט ביותר של כופרה , כגון תוכנית אנטי וירוס מזויפת או כלי ניקוי מזויף, אתה יכול בְּדֶרֶך כְּלַל לְהַסִיר זאת על ידי ביצוע השלבים בתוכנת התוכנה הקודמת שלי הֲסָרָה להנחות. הליך זה כולל כניסה למצב בטוח של Windows והפעלת סורק וירוסים לפי דרישה כגון Malwarebytes.

יתר על כן, מהי הדרך הנפוצה ביותר שבה משתמשים נדבקים בתוכנת כופר? אחד מ הדרכים הנפוצות ביותר כי חברות להידבק ב- Ransomware הוא באמצעות קבצים מצורפים או קישורים של דוא ל ויראליים. יש להזכיר לעובדים לא לפתוח מיילים ממקורות לא ידועים או ללחוץ על קישורים או קבצים מצורפים חשודים כלשהם. חשוב גם לא להעביר נגוע מיילים.

באופן דומה, אתם עשויים לשאול, כיצד מתרחשת התקפת תוכנת כופר?

התקפות כופר מתבצעות בדרך כלל באמצעות סוס טרויאני, כניסה למערכת דרך, למשל, קובץ מצורף זדוני, קישור מוטבע בדוא ל פישינג או פגיעות בשירות רשת. מרכיב מרכזי בעשייה כופרה עבודה עבור התוקף היא מערכת תשלומים נוחה שקשה לאתר אותה.

מה יכולה תוכנת כופר לעשות למחשב שלך?

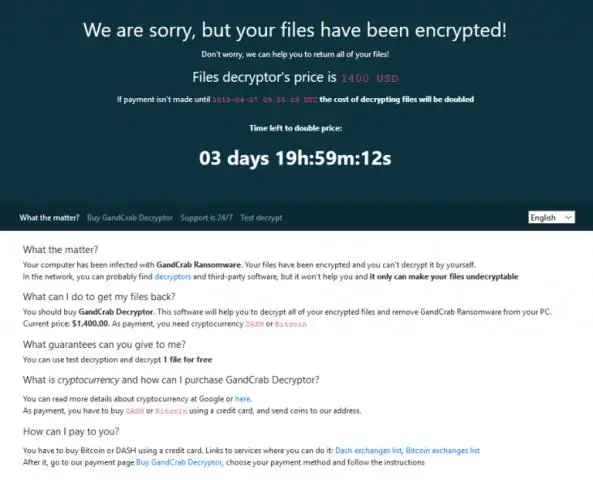

כופרה הוא א סוּג שֶׁל תוכנה זדונית שמדביקה מחשב ומגביל את גישת המשתמשים אליו עד א כופר משלמים כדי לפתוח אותו. כופרה גרסאות נצפו במשך מספר שנים ולעיתים קרובות מנסים לסחוט כסף מקורבנות על ידי הצגת התראה על המסך.

מוּמלָץ:

האם Bitdefender יכול להסיר תוכנת כופר?

ישנן 2 דרכים להסיר את הווירוס: השתמש במצב בטוח עם רשת וחטא את המחשב שלך עם הכלי להסרת כופר של Bitdefender. לאחר השלמתו, Bitdefender יציג הודעה המודיעה לך שתהליך ההסרה הושלם

מה משתמשת בתוכנה נגד תוכנות זדוניות כדי להגדיר או לזהות תוכנות זדוניות חדשות?

אנטי תוכנה זדונית היא תוכנה המגנה על המחשב מפני תוכנות זדוניות כגון תוכנות ריגול, תוכנות פרסום ותולעים. הוא סורק את המערכת לאיתור כל סוגי התוכנות הזדוניות שמצליחות להגיע למחשב. תוכנית נגד תוכנות זדוניות היא אחד הכלים הטובים ביותר לשמור על המחשב והמידע האישי מוגנים

כיצד מתבצעות התקפות כופר?

התקפות כופר מבוצעות בדרך כלל באמצעות סוס טרויאני, כניסה למערכת דרך, למשל, קובץ מצורף זדוני, קישור מוטבע באימייל פישינג או פגיעות בשירות רשת

איפה לא ב-VS איפה לא קיים?

הדבר החשוב ביותר שיש לציין לגבי NOT EXISTS ו- NOT IN הוא שבניגוד ל-EXISTS ו-IN, הם לא שווים בכל המקרים. באופן ספציפי, כאשר NULLs מעורבים הם יחזירו תוצאות שונות. אם להיות ספציפית לחלוטין, כאשר שאילתת המשנה מחזירה אפילו ריק אחד, NOT IN לא יתאים לאף שורה

מהי תוכנות זדוניות וסוגים שונים של תוכנות זדוניות?

תוכנה זדונית היא מונח רחב המתייחס למגוון תוכניות זדוניות. פוסט זה יגדיר כמה מהסוגים הנפוצים ביותר של תוכנות זדוניות; תוכנות פרסום, בוטים, באגים, rootkits, תוכנות ריגול, סוסים טרויאניים, וירוסים ותולעים